![[Photo of the Author]](../../common/images/Georges-Tarbouriech.jpg)

original in en Georges Tarbouriech

en to fr Georges Tarbouriech

Georges est un vieil utilisateur d'Unix (commercial et libre). Il s'intťresse

beaucoup aux outils de sťcuritť libres et apprťcie leur grande qualitť.

La sťcuritť a toujours ťtť l'une des prťoccupations majeures des administrateurs

systŤmes. Toutefois, suite ŗ "l'explosion" de l'Internet le risque d'intrusion

est devenu beaucoup plus ťlevť. Statistiquement, si le nombre d'utilisateurs

connectťs augmente, le nombre de pirates suit la mÍme courbe ascendante. En

consťquence, le dťveloppement de logiciels de sťcuritť a subi une croissance

exponentielle. Encore une fois, merci ŗ la communautť du logiciel libre,

puisqu'elle nous a fourni les meilleurs outils jamais vus et une grande

quantitť de documentation.

Vous trouverez de nombreux liens intťressants dans la partie rťfťrences ŗ la fin

de cet article. De toute ťvidence, ce que nous mentionnerons ici ne peut Ítre

exhaustif. Les outils choisis sont ceux utilisťs quotidiennement ou ceux qui ont

ťtť testťs.

Cet article est destinť aux utilisateurs particuliers autant qu'aux

administrateurs, puisque certains outils sont prťvus pour la protection des

machines et d'autres pour amťliorer la sťcuritť des rťseaux.

La plupart de ces outils fonctionnent sous de nombreuses saveurs d'Unix (sinon

toutes), qu'il s'agisse d'Unix commercial ou libre. Enfin, cet article n'est pas

un "Comment sťcuriser votre rťseau ou votre machine" mais une prťsentation de

plusieurs outils que vous pouvez (devez) utiliser pour amťliorer la sťcuritť

d'un rťseau ou d'une machine.

Appelons cette partie "outils pour whitehats (les administrateurs) pour protťger

redhat contre les blackhats (les pirates)" :-)

La plupart des distributions Linux (pas seulement RedHat!) contiennent de

nombreux bons outils de sťcuritť. Ils peuvent Ítre utilisťs pour rendre votre

machine plus sŻre.

Parmi ceux-ci nous pouvons citer TCPWrapper, PAM (Pluggable Authentication Modules),

les shadow utilities... Comme ils font partie des distributions vous trouverez

beaucoup ŗ lire : HOWTO, man pages, par consťquent, nous ne nous

ťterniserons pas sur le sujet.

CommenÁons par les shadow utils. Pour faire court, ils

permettent le cryptage des mots de passe. Le fichier /etc/passwd est remplacť

par le fichier /etc/shadow.

PAM est quelque chose de plus ťlaborť. Comme le nom l'indique,

il s'agit d'une autre mťthode d'authentification. PAM permet de limiter l'accŤs

des utilisateurs ŗ des services. De nombreuses restrictions peuvent Ítre

dťfinies ŗ partir de fichiers de configuration, rendant ainsi l'administration

plus facile. Normalement ces fichiers se trouvent dans le rťpertoire /etc/pam.d.

Pour ce qui concerne TCPWrapper, il suffit de dire qu'il permet

de restreindre l'accŤs aux services ŗ certains hŰtes.

Ceux-ci peuvent Ítre autorisťs ou rejetťs par l'intermťdiaire de deux fichiers :

/etc/hosts.allow et /etc/hosts.deny.

TCPWrapper peut Ítre configurť de deux maniŤres diffťrentes : soit en dťplaÁant

les dťmons, soit en modifiant le fichier /etc/inetd.conf.

Si TCPWrapper ne fait pas partie de votre saveur d'Unix, vous le

trouverez sur

ftp://ftp.porcupine.org/pub/security

Et maintenant, vous allez comprendre pourquoi nous n'avons pas beaucoup parlť

des outils mentionnťs ci-dessus : un seul outil est capable de gťrer tout cela

tout en vous instruisant. Le seul et unique Bastille-Linux. Si

vous n'installez qu'un seul outil, c'est le bon! Il ne fait pas (encore?) partie

des distributions mais vous pouvez l'obtenir sur http://bastille-linux.sourceforge.net

Au fait, nous n'allons rien dire de Bastille-Linux!!! C'est inutile, puisqu'il

existe un excellent article ŗ son sujet dans le numťro de Septembre de

LinuxFocus ťcrit par mon compŤre Frťdťric : il vous dit tout. Si vous ne l'avez

pas encore lu, jetez un oeil lŗ.

Ajoutons que Bastille-Linux est un outil indispensable!

Un autre outil gťnťrique pour l'amťlioration de la sťcuritť se nomme

xinetd. Il est disponible sur

http://www.xinetd.org. Dťsolť, mais nous

n'allons pas en parler non plus!!! Encore une fois, Frťdťric a fait tout le

travail dans le numťro de Novembre de LinuxFocus. Vous pouvez le lire

ici.

C'ťtait la partie FredFocus...

Ne t'inquiŤte pas pour l'argent Fred, je peux attendre...

Voyons maintenant quelques outils spťcifiques.

Les Unixes libres fournissent des outils permettant de transformer votre machine

en firewall. Le noyau 2.2 propose ipchains. Le prťcťdent noyau

2.0 utilisait ipfwadm. Pour qu'ipchains ou ipfwadm

fonctionnent, le noyau doit Ítre compilť avec les options adaptťes. Une grande

quantitť d'information est disponible sur le sujet gr‚ce aux HOWTO notamment,

par consťquent, une fois de plus, nous n'en dirons pas davantage.

En bref, un firewall est un outil de filtrage de paquets. Le travail essentiel

concerne sa configuration. C'est-ŗ-dire qu'un firewall mal configurť peut

devenir trŤs dangereux.

Toutefois, les firewalls sont des outils importants et il en existe une grande

quantitť.

Par exemple, Bastille-Linux fournit un firewall ťgalement basť sur ipchains.

Si vous visitez http://www.linuxapps.com

et tapez "firewall" dans le champ de recherche, vous obtiendrez au moins 40

rťponses. La plupart sont des interfaces graphiques pour l'administration

d'ipchains ou d'ipfwadm. D'autres sont vraiment de trŤs gros outils, avec des

tonnes de fonctionnalitťs, comme T.REX par exemple, disponible sur

http://www.opensourcefirewall.com.

Toutefois, ne vous mťprenez-pas : un firewall est une obligation sur un rťseau,

mais la sťcuritť du rťseau ne peut se contenter d'un firewall. Un pirate peut

casser un firewall en une quinzaine de minutes! Vous voici avertis.

Nous voici au coeur du problŤme. L'idťe est la suivante : utiliser les outils

des pirates pour vťrifier les vulnťrabilitťs de votre rťseau (ou machine).

Dans ce domaine, vous bťnťficiez de deux outils extraordinaires mais il en

existe beaucoup d'autres.

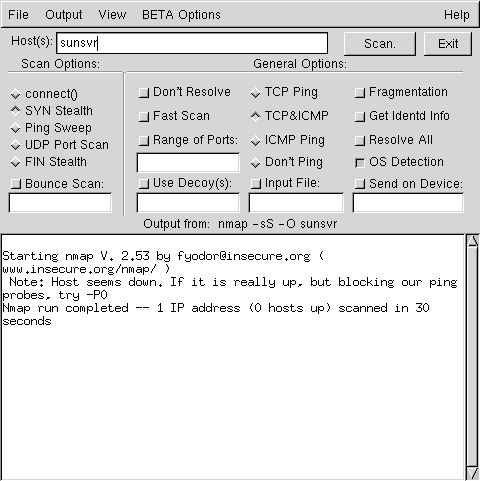

Le premier se nomme nmap. Vous pouvez tťlťcharger nmap depuis http://www.insecure.org.

De plus vous trouverez sur ce site des tas d'informations, des liens...

nmap permet de vťrifier les ports ouverts sur une machine de votre rťseau.

Certes, vous pouvez faire la mÍme chose avec des commandes telles que lsof ou

netstat, mais seulement sur votre propre machine.

Evidemment, nmap permet aussi de vťrifier votre machine.

nmap fournit de nombreuses informations : par exemple, il peut vous dire quel est

l'OS en service, quels sont les ports dangereux ouverts... Et enfin, nmap est

vraiment trŤs facile ŗ utiliser.

Il peut Ítre lancť ŗ partir d'un shell ou d'une interface graphique nommťe

nmapfe. L'interface est basťe sur la bibliothŤque gtk. La version actuelle de

nmap est la 2.53. Il fonctionne sous de nombreuses saveurs d'Unix et il est

disponible sous forme de code source, de rpm, avec ou sans interface graphique.

nmap est un outil indispensable aux sysadmins!

Merci beaucoup Mr.Fyodor et fťlicitations pour ce trŤs beau travail.

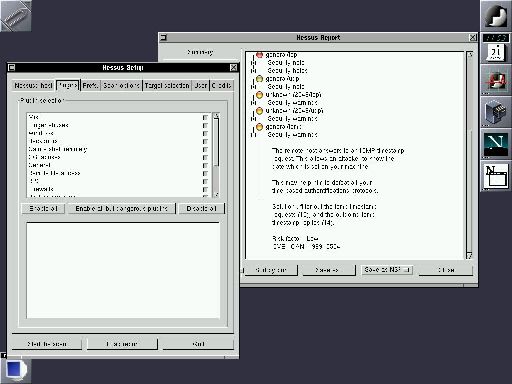

Le second se nomme nessus. Il peut Ítre tťlťchargť depuis http://www.nessus.org, des liens vous renvoyant

vers des sites ftp de diffťrents pays. Nessus fonctionne selon l'architecture

client/serveur et le code source Posix est utilisable sous de nombreuses

versions d'Unix. Il existe mÍme un client Win32 (pour que vous le sachiez).

Nessus utilise nmap (vous voyez qu'il est indispensable!) et la bibliothŤque gtk

pour son interface graphique.

La version actuelle est la 1.06 et gr‚ce ŗ elle vous pouvez scanner un rťseau

entier par une seule commande, ŗ savoir l'adresse rťseau. Par exemple, taper

l'adresse 192.168.1.0/24 dans le champ "target" scannera les 255 machines de ce

rťseau.

MÍme si nessus est un peu plus complexe que nmap, il reste trŤs facile ŗ

utiliser et possŤde de nombreuses fonctionnalitťs. Par exemple, il peut gťnťrer

des rapports, peut comparer ces rapports... Une autre fonctionnalitť est

intťressante : nessus propose des solutions aux problŤmes dťtectťs lors d'un

scan. Tant que les machines sont des machines Unix, les suggestions sont souvent

bonnes. Elles seront un peu moins appropriťes pour d'autres OS. De toutes

faÁons, ce n'est pas le point majeur.

Voici l'exemple d'une machine trŤs vulnťrable :

Nessus a une autre particularitť : il fonctionne avec des plugins, permettant

ainsi des mises ŗ jour chaque fois qu'une nouvelle faille de sťcuritť est

dťcouverte quelque part.

Un autre outil nťcessaire aux administrateurs! TrŤs beau boulot Mr. Deraison et

Merci beaucoup.

Les deux outils ont ťtť testťs depuis une machine Linux sur un rťseau contenant

diffťrents OS : Linux RH 6.2, Irix 6.5.7,

Solaris 2.6, NeXTStep 3.3, QNX RT, BeOS 5.0, Amiga OS 3.5, Non Terminť 4.0.

Les rťsultats sont impressionnants pour la plupart des plate-formes.

Certes, l'Amiga OS n'est pas trŤs bien identifiť (puisqu'il apparaÓt comme une

imprimante ou un routeur!) mais qui possŤde encore cet OS dans un rťseau (ŗ part

moi)?

De toutes faÁons, ces outils sont indispensables sur un rťseau d'aujourd'hui.

Pour terminer ce chapitre, mentionnons d'autres outils tels que SARA http://www-arc.com/sara/, ou son "pŤre" SATAN

http://www.porcupine.org/satan/,

ou SAINT http://www.wwdsi.com. Ce ne sont pas

seulement des scanners de ports et ils peuvent Ítre trŤs utiles ŗ l'amťlioration

de la sťcuritť d'un rťseau.

Certains outils sont capables de dťtecter des scans de ports ou des intrusions.

Un administrateur "standard" (c'est-ŗ-dire parano!) NE PEUT PAS travailler sans

ce genre d'outils.

La premiŤre sťrie d'outils vient du Projet Abacus. Vous pouvez

obtenir ces outils depuis

http://www.psionic.com.

Trois outils diffťrents sont disponibles : logcheck, portsentry et hostsentry.

Logcheck est en version 1.1.1, portsentry est en version 1.0 et hostsentry est en

version 0.0.2 alpha.

Portsentry est un outil de dťtection de scans de ports. Comme

son nom l'indique, si un port est scannť, portsentry va immťdiatement bloquer

l'hŰte, soit en redirigeant la route vers le firewall (ou une adresse IP

inutilisťe) soit en ťcrivant l'adresse IP de l'attaquant dans le fichier

/etc/hosts.deny si TCPWrapper est installť sur votre machine.

Le rťsultat est pour le moins efficace!

Portsentry dťpend d'un fichier de configuration principal et de quelques

fichiers spťcifiques. Ces derniers sont utilisťs pour ignorer des hŰtes

(c'est-ŗ-dire pour ne pas les bloquer) ou pour bloquer certains ports pour

certains hŰtes.

A partir du fichier de configuration vous allez dťfinir la maniŤre de

fonctionner de portsentry. Vous sťlectionnerez d'abord les ports que vous

souhaitez lier ŗ portsentry, soit les ports TCP, soit les UDP (ou les deux).

Attention au lien du port 6000 si vous utilisez X11!

Selon le systŤme Unix utilisť, vous disposez de deux modes d'opťration pour

surveiller les ports. Le mode avancť n'est disponible que sous Linux pour

l'instant.

Ensuite vous sťlectionnez l'option de blocage : soit vous ne bloquez pas les

scans, soit vous le faites, ou vous pouvez lancer une commande externe.

Vous pouvez alors choisir la maniŤre de fermer la route, en redirigeant

l'attaquant soit vers une adresse inutilisťe de votre rťseau, soit vers un

filtrage de paquets (firewall).

L'ťtape suivante concerne TCPWrapper. C'est-ŗ-dire, vous dťcidez (ou non)

d'ťcrire un texte DENY dans le fichier /etc/hosts.deny.

Vous pouvez ensuite dťfinir une commande externe, et enfin vous pouvez choisir

une valeur plus ou moins ťlevťe pour les logs de scans (0 par dťfaut).

C'est tout ce que vous avez ŗ faire! Nous supposons que vous savez tout sur le

logging puisque, bien ťvidemment, toutes les alarmes sont ťcrites dans les

fichiers de logs. Cela signifie que vous pouvez modifier votre fichier

syslog.conf si vous souhaitez que les alarmes ťventuelles s'inscrivent ailleurs

que dans /var/log/messages ou var/log/syslog ou /var/adm/messages...

Vous pouvez maintenant lancer portsentry en t‚che de fond avec l'option de votre

choix. Les options disponibles dťpendent de votre systŤme : vous pourrez

utiliser -tcp, -udp sous la plupart des Unixes et -atcp, -audp sous Linux ("a"

pour avancť).

Regardons le rťsultat d'un scan sur une machine utilisant portsentry.

Ici, nous ne pouvons plus parler d'outils. Les scripts sont l'une des

principales aptitudes de l'administrateur. Les scripts Shell, Perl... font

partie du quotidien des gens administrant des rťseaux.

De toute ťvidence les scripts sont utilisťs pour automatiser des t‚ches, mais

aussi pour gťrer la sťcuritť. Chaque sysadmin a ses propres besoins, il essaie

donc toujours d'agir en fonction de ce qui lui convient. Ce n'est pas toujours

si facile. Quelque chose peut vous aider : abonnez-vous au magazine SysAdmin!

Ce magazine est fait par des administrateurs pour des administrateurs et vous

propose des tas de programmes, de scripts... Vous pouvez mÍme vous procurer un

CDRom contenant les numťros prťcťdents, et bien sŻr les programmes ou scripts

qui vont avec.

Il ne s'agit pas de publicitť... mais d'un moyen pour trouver d'autres solutions

permettant d'amťliorer la sťcuritť.

Jetez un coup d'oeil ŗ http://www.samag.com.

Si vous Ítes administrateur, vous devriez l'essayer.

Mais bon, ce n'est qu'une suggestion.

Il y aurait beaucoup plus ŗ dire sur la sťcuritť, mais comme nous l'avons dťjŗ

prťcisť, cet article n'est pas un "Comment sťcuriser votre rťseau". Un livre sur

le sujet ne suffirait pas. La sťcuritť ne repose pas seulement sur les outils,

c'est ťgalement un comportement. Par exemple certains de ces comportements

rťpandus me rendent dingue (d'accord, c'est dťjŗ fait!). Quand les utilisateurs

vont-ils comprendre que les fichiers M$ Office sont des bombes? Non seulement

ils sont ťnormes, mais surtout potentiellement farcis de virus macro. S'il vous

plaÓt, utilisateurs Wintel, N'ENVOYEZ PLUS de documents Word ou Excel en piŤces

jointes ŗ vos messages. Encore plus, si vous en recevez, NE LES OUVREZ PAS : ce

n'est qu'une suggestion, mais vous aurez ťtť avertis! Ils sont aussi dangereux

(sinon plus!) que n'importe quel exťcutable que vous recevez ou tťlťchargez.

Et, au fait, les fichiers texte ou HTML sont beaucoup plus petits que les

documents Office, et surtout, ils ne SONT PAS dangereux!

Bien sŻr, je sais que le monde Wintel travaille de cette maniŤre : quand vous

tťlťchargez un simple pilote, c'est toujours un exťcutable! Admettons que vous

puissiez faire confiance aux grosses sociťtťs... mais savez-vous ce qui a pu

arriver ŗ l'archive que vous tťlťchargez? Oui, c'est une maniŤre de penser trŤs

parano, mais est-ce vraiment si fou? Pourquoi croyez-vous que de nombreuses

archives possŤdent un "checksum" pour en vťrifier l'authenticitť?

Ce qui suit risque de "froisser" beaucoup de monde, mais c'est un fait : JAVA

est dangereux! Les applets sont dangereuses, les scripts Java sont dangereux.

Pourtant, il serait intťressant de savoir combien de sites n'utilisent pas Java!

Encore pire, Java est une source de problŤmes lors de la visite de sites :

combien parmi eux gŤleront votre navigateur? C'est Áa le but d'un site?

Ne parlons pas de l'ActiveX qui nous vient de l'armťe de Redmond!

Suggestion : utilisez plutŰt Rebol (http://www.rebol.com)

Puisque nous sommes au coeur du sujet : s'il vous plaÓt, les nouveaux

"professionnels" d'Internet, arrÍtez de crťer des sites dťdiťs au monde Wintel

et ŗ IE5! Je sais bien que ces machins sont trŤs rťpandus, toutefois nombreux

sont ceux qui se connectent ŗ l'Internet avec beaucoup d'OS et de navigateurs

diffťrents. Travailler comme vous le faites, les empÍche de visiter vos sites.

Le but de l'Internet est de partager. Utiliser des outils propriťtaires est une

aberration. A mon humble avis, la premiŤre chose ŗ faire lorsqu'on crťe un site

web est de le tester avec diffťrents OS et diffťrents navigateurs... mais ce

n'est que mon opinion. Pour information : si vous vous connectez sur ce genre de

site avec une machine Unix et disons Netscrape, vous ne pouvez mÍme pas

visualiser la page d'index!

Pardon pour la digression.

Un autre point important consiste ŗ se souvenir que la sťcuritť n'atteindra pas

100%. Nous en sommes loin. Vous pouvez l'amťliorer, c'est tout : c'est un fait.

Par exemple, vous pouvez utiliser tous les outils citťs dans cet article et

laisser une porte de service grande ouverte! Ne vous laissez pas berner : les

pirates ne vont pas commencer par essayer de casser une clť 128 bits, mais ils

vont essayer de trouver un petit trou quelque part. Soyez donc prudents avec les

programmes SUID ou SGID, avec les droits d'accŤs, avec les services inutiles,

avec les comptes annulťs, etc.

Si les diffťrentes moutures d'Unix ont de nombreuses similitudes, elles sont

trŤs diffťrentes face ŗ la sťcuritť. Certaines sont de vťritables passoires!

Vous devez savoir cela aussi. Ne parlons pas d'autres OS ou assimilťs. Par

exemple, avoir une connexion Internet par le c‚ble avec une machine

Winquelquechose standard est gťnial : vous avez l'icŰne de la machine du pirate

dans le voisinage rťseau... et bientŰt M$ vous permettra d'avoir la photo du

pirate en question! Je plaisante...

La route vers la sťcuritť des rťseaux et des machines est trŤs longue. Si vous

Ítes intťressťs par le sujet vous apprendrez chaque jour. Heureusement, il

existe une multitude de sources d'informations. En voici quelques unes.

http://www.linuxsecurity.com est la

premiŤre mine d'or. Vous y trouverez presque tout!

http://www.sans.org est l'endroit oý obtenir de

l'aide et de l'information sur la sťcuritť. Un site ŗ consulter rťguliŤrement.

http://www.infosyssec.org est un autre

endroit oý rťcupťrer des tonnes d'informations sur la sťcuritť.

http://www.securityfocus.com est le

siŤge de Bugtraq fournissant ainsi beaucoup d'informations sur la sťcuritť.

http://www.cs.purdue.edu/coast/hotlist/

LE site ŗ visiter!

En haut de cette page vous trouverez un bouton "Liens" : cliquez dessus pour

obtenir les adresses de la plupart des distributeurs. Consulter leur site est

une obligation pour se tenir au courant des patches de sťcuritť disponibles.

ceci s'applique ŗ chaque ťditeur de systŤmes Unix! Beaucoup d'entre eux

proposent rťguliŤrement des patches de sťcuritť ou des patches recommandťs.

De nombreux articles de numťros prťcťdents de LinuxFocus mťritent d'Ítre lus (en

dehors de ceux dťjŗ mentionnťs) :

Amťliorer la sťcuritť des distributions

Linux

TCPD et Firewalls avec IPFWADM

VXE, un outil de sťcuritť pour Linux

Il existe beaucoup d'autre documentation et nous ne pouvons pas vous fournir

tous les liens disponibles. Nous ne pouvons pas non plus citer tous les

outils libres de sťcuritť, comme dťjŗ dit. Mais ŗ partir de chaque site

mentionnť ci-dessus vous trouverez d'autres liens vous envoyant vers encore

d'autres liens, ainsi de suite... comme les poupťes Russes.

Le fait que certains outils ou sites ne figurent pas dans cet article ne

signifie pas qu'ils sont sans intťrÍt. Simplement, Áa signifie que les outils

n'ont pas ťtť testťs. Il est ťvident qu'une sťlection arbitraire doit Ítre faite

parmi la centaine d'outils disponibles.

Le but de cet article est de proposer aux lecteurs des points de dťpart. Nous

espťrons que Áa pourra les aider.